[MAJ1] Les adresses mail des auteurs de la nouvelle cyberattaque de mardi sont bloquées

Le fournisseur de messagerie Posteo a pu bloquer les adresses mail des personnes à l’origine de la nouvelle cyberattaque mondial par le ransomware ‘Petrwrap/Petya/ NotPetya’ survenue ce mardi 27 juin 2017.

Celles-ci ne peuvent désormais plus se connecter ni envoyer de messages.

« Nous ne permettons plus le moindre abus », selon Posteo.

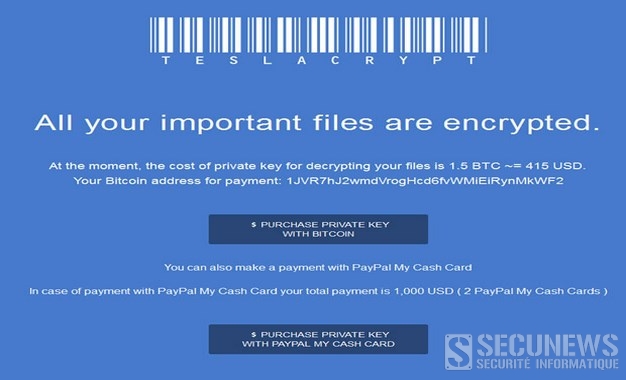

Les pirates informatiques avaient envoyé un message dans lequel il était mentionné que les personnes touchées devaient leur transférer 300 dollars en bitcoins.

Elles devaient ensuite envoyer une preuve de ce paiement par mail à une adresse posteo.net avant de recevoir la clef permettant de récupérer leurs fichiers.

On ignore si ces personnes sont encore en mesure de déverrouiller leur ordinateur maintenant que l’adresse email des pirates ne fonctionne plus.

L’entreprise allemande Posteo est connue pour son respect des mesures de sécurité et de l’anonymat.

La Federal Computer Crime Unit (FCCU) indique être « en train d’analyser des samples pour déterminer d’où provient ce virus » qui a frappé des entreprises dans le monde, dont le géant russe Rosneft, des banques ukrainiennes, le groupe de communication WPP, de courrier express TNT et l’armateur danois Maersk.

Le directeur de la FCCU, Walter Coenraets conseille à toutes les entreprises touchées de prendre immédiatement contact avec la FCCU, qui leur indiquera la marche à suivre.

Elle peut même envoyer des experts sur place si la situation l’exige.

Les conseils sont les mêmes que pour toute attaque: ne jamais ouvrir de mail et d’annexe dont on n’est pas sûr de la provenance. Si le système est infecté, il faut le débrancher immédiatement et ne surtout pas le redémarrer.

Selon les informations dont dispose la FCCU, la cyberattaque en cours pourrait également avoir comme origine les vulnérabilités que la NSA avait découvertes au sein du système d’exploitation Windows XP et qui ont fuité malgré elle.

Ce type d’attaques va se multiplier à l’avenir!!

La FCCU est à la recherche de samples du ransomware afin de pouvoir l’analyser.

La cyberattaque qui a initialement visé la Russie et l’Ukraine se répand également ailleurs dans le monde dont la France et la Belgique.

La cyberattaque a frappé dans un premier temps les autorités ukrainiennes et le géant énergétique russe Rosnef

En Belgique, Maersk, via sa filiale APM, éprouve actuellement des difficultés à opérer sur ses terminaux à Zeebruges.

« Le système informatique qui gère ces opérations est actuellement hors service. Nous devons tout faire manuellement », explique Joachim Coens, directeur du port brugeois.

Le producteur de médicaments MSD rencontre également des problèmes, a confirmé son directeur de la communication.

MSD est une filiale du géant Merck, qui a été la première atteinte par le virus sur le sol américain.

L’entreprise alimentaire Mondelez est aussi confrontée à des problèmes informatiques.

Nous vous recommandons toujours de ne pas payer les demandes de rançon et dans ce cas, il semblerait que cela soit de toute façon peine perdue.

Mis à jour le 29 juin 2017:

L’analyse d’experts indique qu’il y a peu d’espoir pour les victimes de récupérer leurs données.

Des chercheurs de Kaspersky ont analysé le code de haut niveau de cryptage et ont déterminé qu’après le chiffrement du disque, l’auteur de la menace ne pouvait pas déchiffrer les disques des victimes.

Pour décrypter, ils ont besoin de l’ID d’installation. Dans les versions antérieures des ransomware semblables tels que Petya / Mischa / GoldenEye, cette ID d’installation contenait les informations nécessaires à la récupération des clés de décryptage.

ExPetr (aka NotPetya) n’a pas cet ID d’installation, ce qui signifie que l’auteur de la menace ne peut pas extraire les informations nécessaires pour le décryptage.

Bref, les victimes ne pourraient pas récupérer leurs données.

Voir aussi:

– Après le ransomware Wannacry, voici le virus Adylkuzz

– Une vaste cyberattaque par le ransomware ‘Wanna Cry’ frappe des pays du monde entier

secunews.org: Conseille à tous les utilisateurs de s’assurer qu’ils disposent sur leur ordinateur et leur smartphone, d’un antivirus configuré pour se mettre à jour automatiquement et fréquemment, des derniers correctifs de sécurité diffusés,d’un logiciel pare-feu,éviter le plus possible les sites Web inconnus ou peu recommandables et de vous méfiez des mails reçus de provenance inconnue afin d’empêcher que vos PC ou vos appareils mobile ne deviennent un élément d’un réseau de zombie (botnet)