La recherche a été menée conjointement entre l’Université de l’Indiana et Microsoft, la faille, de type « Pileup », se trouve dans le service de gestion des […]

Continuer la lectureÉtiquette : virus

Des arnaqueurs se font passer pour des préposés de Microsoft ou de Windows au téléphone

La Gendarmerie royale du Canada (GRC) avertit des résidents des régions de Saint-Georges et de Blacks Harbour, au Nouveau-Brunswick, qu’ils pourraient être les cibles d’une […]

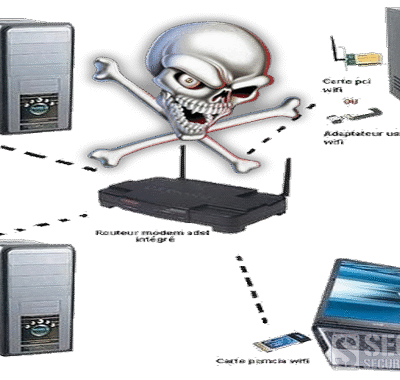

Continuer la lectureChameleon, le virus qui se déplace grâce au Wifi

Des chercheurs britanniques ont, pour la première fois, mis au point un logiciel malveillant (malware) qui se propage automatiquement d’un point d’accès Wifi à un […]

Continuer la lectureUn nouveau ransomware va faire son apparition (Prison Locker et Power Locker)

Les activistes de l’alliance pour la sécurité Malware Must Die (MMD) signalent la sortie prochaine sur le marché noir d’un programme d’escroquerie présenté sous le […]

Continuer la lectureUne vidéo de la chute de Schumacher cache un virus

Un film sur l’accident de Michael Schumacher à ski circule sur les réseaux sociaux. Attention, il s’agit d’un virus. Une vidéo intitulée « moment de l’accident […]

Continuer la lectureMicrosoft inaugure un nouveau centre de lutte contre le cybercrime

Microsoft a annoncé jeudi avoir lancé un centre destiné à « faire avancer le combat mondial contre la cyber-criminalité ». Ce centre « permettra d’associer l’expertise légale et […]

Continuer la lectureMahdi, un malware qui espionne le Moyen Orient

Aprés Flame, deux éditeurs de solution de sécurité ont identifié un nouveau logiciel malveillant qui infecte de nombreuses machines dans plusieurs pays du Moyen-OrientÖ Les […]

Continuer la lectureTrojan JSRedir-HW un malware qui exploite les tags photo de Facebook

Une nouvelle attaque propageant un malware se sert de Facebook comme vecteur.

Repérée par lêéditeur Sophos, cette attaque malveillante se manifeste sous la forme dêun faux mail faisant croire à un membre Facebook quêil a été identifié par une autre personne sur une photo afin de lêinciter à cliquer sur un lien piégé.

Cela commence par un faux mail adressé par Facebook pour avertir un membre quêil a été identifié (taggué) sur une photo mise en ligne.

Le message contient un lien permettant de voir le soi-disant cliché qui pointe en réalité vers un site qui déclenche lêexécution dêun script iFrame provenant de la boÓte à outil de pirates.

Pour parfaire le piége, au bout de quelques secondes, le navigateur de la victime redirige vers une page Facebook anodine.

old.secunews.org

: Conseille à tous les utilisateurs de sêassurer quêils disposent sur leur ordinateur dêun antivirus configuré pour se mettre à jour automatiquement et fréquemment, des derniers correctifs de sécurité diffusés,dêun logiciel pare-feu,éviter le plus possible les sites Web inconnus ou peu recommandables et de vous méfiez des mails reçus de provenance inconnue afin dêempêcher que vos PC ne deviennent un élément dêun réseau de zombie (

botnet

)