Après Locky, Mischa et Petya, Satana marque une nouvelle évolution dans les ransomwares

Récemment, un autre échantillon sophistiqué de ransomware a été découvert.

Le malware en question a été surnommé ‘Satana’ (Satan), dont l’origine serait russe.

Le cheval de Troie fait deux choses:

– Chiffre les fichiers

– Altère le Master Boot Record (MBR), bloquant ainsi le processus de démarrage de Windows.

Nous avions déjà abordé le thème des chevaux de Troie semant le désordre du MBR, dont le fameux ransomware ‘Petya‘.

D’une certaine façon, ‘Satana’ agit de la même manière, en injectant par exemple son propre code dans le MBR’.

Alors que Petya chiffre la ‘Master File Table’ (MFT), Satana chiffre cependant le MBR.

Pour crypter les fichiers de l’ordinateur, Petya comptait sur l’aide d’un cheval de Troie appelé Mischa. Satana gère quant à lui ces deux tâches à lui tout seul.

Le MBR fait partie du disque dur.

Il contient des informations sur le système de fichiers utilisé par diverses partitions du disque, ainsi que la partition stockée sur le système d’exploitation.

Si le MBR est altéré, ou chiffré, l’ordinateur perd l’accès à un élément essentiel d’informations ‘la partition qui contient le système d’exploitation’.

Si l’ordinateur ne peut pas trouver le système d’exploitation, il ne peut démarrer.

Les malfaiteurs à l’origine du ransomware Satana profitent de cette disposition pour améliorer leur ransomware à chiffrement avec des aptitudes du ‘bootlocker’.

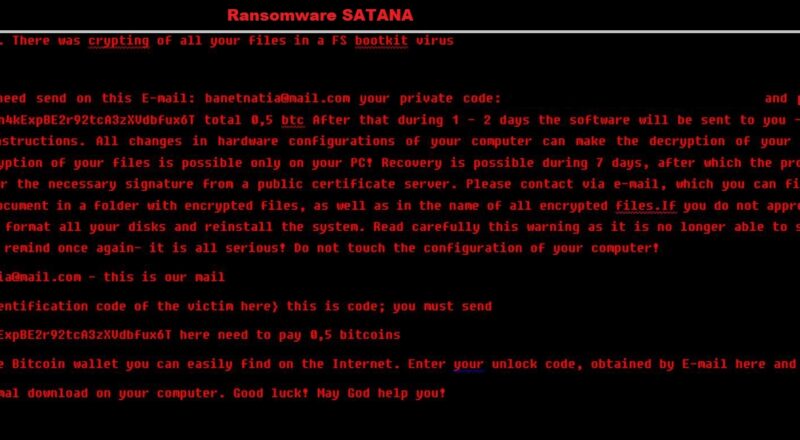

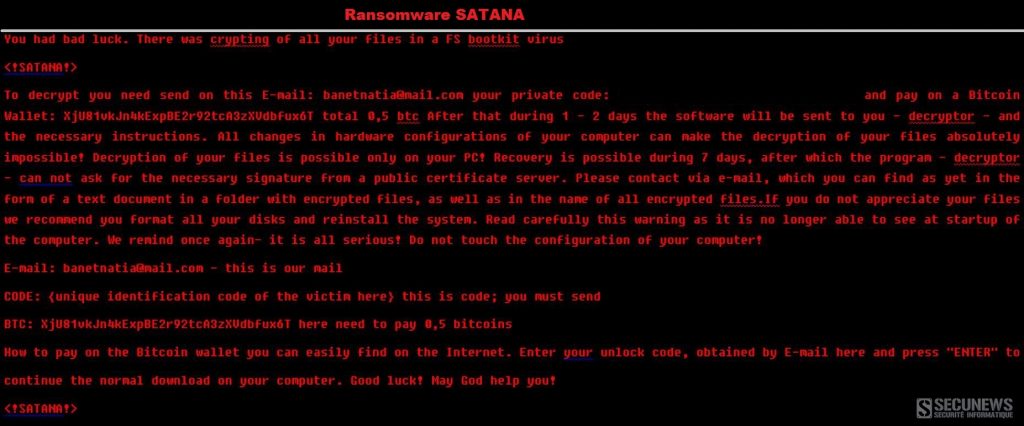

Les hackers changent le MBR, en le remplaçant par le code de la demande de rançon, puis chiffre et déplace le MBR autre part.

Le ransomware demande 0.5 bitcoins (à peu près 340$) pour déchiffrer le MBR et fournir la clé de déchiffrement des fichiers affectés.

Une fois la rançon payée, les créateurs de Satana promettent qu’ils rétabliront l’accès au système d’exploitation et de remettre les choses dans l’ordre.

Du moins, c’est ce qu’ils prétendent.

Une fois à l’intérieur du système, Satana analyse tous les lecteurs et réseaux, à la recherche de fichiers de type:

[quote]’.bak, .doc, .jpg, .jpe, .txt, .tex, .dbf, .db, .xls, .cry, .xml, .vsd, .pdf, .csv, .bmp, .tif, .1cd, .tax, .gif, .gbr, .png, .mdb, .mdf, .sdf, .dwg, .dxf, .dgn, .stl, .gho, .v2i, .3ds, .ma, .ppt, .acc, .vpd, .odt, .ods, .rar, .zip, .7z, .cpp, .pas, et .asm et commence à les chiffrer.

Il ajoute également une adresse e-mail et trois tirets du bas au début du nom du document (par exemple, test.jpg deviendrait [email protected]___test.jpg)’.[quote]

Les adresses e-mail servent d’informations de contacts pour les victimes, qui sont censées écrire à l’adresse indiquée pour obtenir les instructions de paiement et ensuite récupérer la clé de déchiffrement.

Jusqu’à présent, les chercheurs ont constaté six adresses e-mail utilisées dans cette campagne.

Une seul bonne nouvelle, il est possible de contourner partiellement le verrouillage, avec certaines connaissances, le MBR peut être réparé.

Des experts du blog de The Windows Club ont ‘livré des instructions détaillées‘ sur la façon de réparer le MBR en utilisant la fonction de restauration sur Windows.

Toutefois, cette dernière est conçue pour des utilisateurs expérimentés qui sont à l’aise au moment de travailler avec l’invite de commande et la fonctionnalité bootrec.exe.

Il est peu probable qu’un utilisateur ordinaire prenne le coup de main immédiatement pour ce genre de méthode compliquée et qu’il ne se sente pas à l’aise.

La mauvaise nouvelle est que même si Windows est débloqué avec succès, l’autre moitié du problème, celui des fichiers chiffrés, demeure.

Aucune solution n’est disponible le concernant.

A ce stade, ‘Satana’ semble avoir juste commencé sa carrière de ransomware, il n’est pas répandu et les chercheurs ont repéré quelques failles dans son code.

Cependant, il y a de fortes chances pour qu’il s’améliore au fil du temps et évolue en une menace très sérieuse.

Notre premier conseil pour les utilisateurs est qu’ils soient vigilants en permanence.

Nos recommandations simples vous aideront à minimiser les risques d’infection et vous épargneront d’un bon nombre de soucis:

Effectuer une sauvegarde régulière de vos données sur des supports de stockage externes.

Ne cliquez pas sur tout et n’importe quoi, pensez-y deux fois avant de partager un lien, cela rendra le travail des arnaqueurs bien plus difficile à exercer.

Les auteurs de ces attaques ne cessent d’adapter leur technique.

secunews.org: Conseille à tous les utilisateurs de s’assurer qu’ils disposent sur leur ordinateur et leur smartphone, d’un antivirus configuré pour se mettre à jour automatiquement et fréquemment, des derniers correctifs de sécurité diffusés, d’un logiciel pare-feu, éviter le plus possible les sites Web inconnus ou peu recommandables et de vous méfiez des mails reçus de provenance inconnue afin d’empêcher que vos PC ou vos appareils mobile ne deviennent un élément d’un réseau de zombie (botnet)