Secunews.org actualité informatique depuis 2001

Un chercheur en sécurité informatique affirme avoir découvert la présence d’un logiciel espion de type keylogger dans deux PC portables Samsung qu’il venait d’acheter.

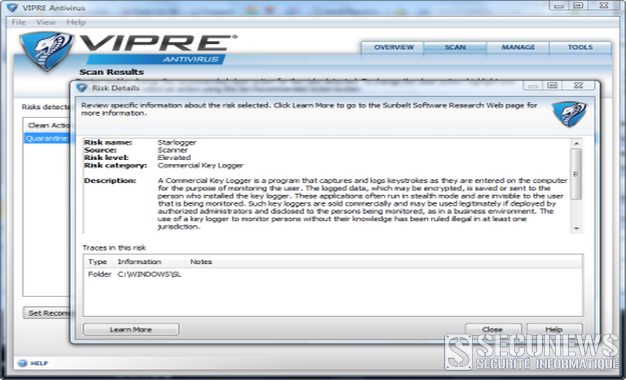

Le constructeur coréen assure avoir ouvert une enquête interne, toutefois, il pourrait s’agir en fait d’une erreur de détection d’un logiciel antivirus, c’est-à-dire un faux-positif

Mohammed Hassan, chercheur en sécurité et patron de l’entreprise américaine NetSec Consulting, affirme avoir découvert un logiciel espion (

spyware) dans deux PC portables Samsung R525 et R540.

Nommé « StarLogger« , il s’agit d’un keylogger que l’on peut acheter en téléchargement et qui est capable de surveiller, d’enregistrer et d’effectuer des captures d’écran de tout ce qui est tapé sur un ordinateur, mails, messages, documents, pages Internet, identifiants, mots de passe.

Mohammed Hassan dit avoir contacté l’assistance technique de Samsung et fini par discuter avec un responsable qui lui aurait confirmé que ce spyware était destiné à suivre les performances de la machine et à étudier la maniére dont elle est utilisée.

Il s’agit des modéles Samsung R525 et R540

L’entreprise coréenne n’a pas tardé à réagir en déclarant prendre trés au sérieux les informations de Mohammed Hassan et avoir ouvert une enquête interne.

Cnet.com ont examiné un PC portable Samsung Series 9 et n’y ont trouvé aucun logiciel espion.

Les possesseurs des modéles R525 et R540 peuvent vérifier la présence de « StarLogger » en effectuant une analyse antivirus ou en contrôlant la base de registre o? il peut apparaitre ainsi:

HKEY_LOCAL_MACHINEsoftwaremicrosoftwindowscurrentversionrunwinsl

Cnet a également publié une méthode manuelle (en anglais) pour supprimer StarLogger.

Mais selon ZDNet, la détection effectuée par NetSec est en réalité erronée, la faute est due en fait à une erreur de l’antivirus GFI Vipre, il s’agit donc d’un faux-positif, c’est-à-dire un exécutable légitime détecté comme malveillant par le logiciel.

secunews.org: Conseille à tous les utilisateurs de s’assurer qu’ils disposent sur leur ordinateur d’un antivirus configuré pour se mettre à jour automatiquement et fréquemment, des derniers correctifs de sécurité diffusés,d’un logiciel pare-feu,éviter le plus possible les sites Web inconnus ou peu recommandables et de vous méfiez des mails reçus de provenance inconnue afin d’empêcher que vos PC ou vos appareils mobile ne deviennent un élément d’un réseau de zombie botnet